A continuación voy a detallar los pasos que realizo en una instalación nueva de Plesk para minimizar al máximo posibles problemas. Todos estos pasos se aplican en una instalación de Plesk con licencia profesional, ya asignada la IP y con acceso administrador.

Herramientas y configuración:

1. Seguridad

- 1.1. Directiva de seguridad.

- 1.2. Firewall.

- 1.3. Prohibición de direcciones IP (Fail2Ban).

- 1.4. Firewall para aplicaciones web (ModSecurity).

- 1.5. Certificados SSL/TLS.

- 1.6. Nombres de dominio prohibidos.

- 1.7. Versiones de TLS y gestión de ciphers.

2. Configuración general

- 2.1. Configuración de PHP. Actualización

3. Correo

1. Herramientas y configuración: Seguridad:

La seguridad es de vital importancia para los servicios en Internet por lo que paneles de control como Plesk nos permiten la utilización de muchas capas de seguridad en diferentes niveles de forma fácil y sin necesidad de grandes conocimientos.

Desde el menú de Plesk, en la sección Herramientas del servidor, podemos acceder a Herramientas y configuración, donde podremos gestionar las siguientes opciones:

1.1. Directiva de seguridad.

En el apartado Directivas de Seguridad podemos establecer los niveles de seguridad para el servicio FTP y los niveles de seguidad en las contraseñas generadas en el panel Plesk.

- Por lo tanto para mayor seguridad seleccionaremos:

FTP seguro -> Directiva de uso de FTPS -> Permitir únicamente conexiones FTPS seguras. - Seguridad de contraseñas -> Seguridad mínima de contraseñas -> Segura o muy segura.

** El límite de seguridad de contraseñas puede llevar a dolores de cabeza por ejemplo si necesitamos alguna contraseña de correo un poco menos restrictiva. Para ello podemos bajar el nivel, añadir la contraseña que queramos y luego volvemos a aumentar el nivel.

1.2. Firewall.

El Firewall es uno de los apartados más interesantes de gestionar desde el panle Plesk ya que nos permite de forma simple y sin grandes conocimientos sobre puertos o configuraciones, activar o bloquear los servicios.

Desde el Firewall podemos cerrar los puertos de los servicios que no necesitemos, o como en mi caso si utilizáis el Plesk para servir diferentes servicios, solamente necesitas ajustar los siguientes parametros por seguridad:

- Servidor SSH (shell seguro) y Interfaz administrativo de Plesk: si tienes una IP estática bloquea el puerto y permite solo acceso a las IPs que consideres.

- Servicio Ping: Recomendable no dejar el ping abierto por seguridad.

** Tienes multitud de opciones de bloqueo por IP en el Firewall, todo depende del entorno del que dispongas.

1.3. Prohibición de direcciones IP (Fail2Ban).

Muy importante es tener el Fail2ban activado y revisar que los Jails estén activos para todos los servicios.

Añade las Ips estáticas o de los clientes en la pestaña de IP’s permitidas, esto te ahorrará muchos dolores de cabeza.

En la configuración activa la detección de intrusos, e indicarle cuanto tiempo los quieres tener bloqueados. También puedes modificar el número de errores antes del bloqueo.

1.4. Firewall para aplicaciones web (ModSecurity).

El servicio de modSecurity nos permite utilizar reglas de filtrado para las peticiones HTTP, bloqueando aquellos procesos que se consideran malignos según las reglas de seguridad.

Es recomendable siempre tenerlo activado y configurar el conjunto de reglas. Normalmente las reglas de Comodo o OWASP gratuitas, nos permiten un elevado nivel de filtrado.

Y por último seleccionar un Conjunto predefinido de valores exhaustivo para realizar una análisis completo de toda la información de una petición HTTP.

1.5. Certificados SSL/TLS.

Desde el apartado de Certificados SSL/TLS podemos configurar por ejemplo un certificado

Let’sEncrypt para proteger tanto el Plesk en servicio web como el correo a nivel de servidor.

También podemos añadir nuevos certificados para luego asignarlos a otros sitios.

1.6. Nombres de dominio prohibidos.

Esta es una opción muy interesante que mucha gente no le suele dar importancia, pero que puede ser un muy buen aliado para evitar el phishing o suplantación de identidad.

Si activamos los nombres de dominios prohibidos automáticamente tendremos una lista de los dominios más usados como por ejemplo amazon, blogspot, etc… Y este se encargará de hacer prohibir la utilización de dichos dominios para crear nuevos dominios o subdominios o para utilizar en envíos de correo.

1.7. Versiones de TLS y gestión de ciphers.

Actualmente es importante activar las ultimas versiones de Versiones de TLS y ciphers de Mozilla, para asegurar una transacción segura de los datos mediante los certificados. Estos afectan tanto a servicios web como a correo electrónico, siendo un requisito imprescindible desde hace unos meses para usar el correo en plataformas como gmail.

2. Configuración General

Una forma de ayudar en la seguridad y hacer de nuestro panel Plesk un sitio más seguro es ocultar la versión de PHP.

2.1. Configuración de PHP

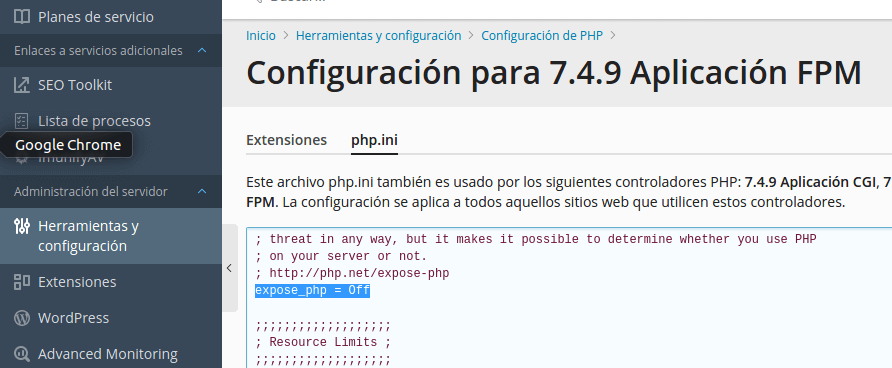

Accediendo desde Herramientas y configuración a la configuración de PHP podemos ver las diferentes versiones que tenemos activas en nuestro panel Plesk. Si accedemos a una de estas versiones podemos ver o modificar las extensiones de ese PHP.ocultar

Pero lo más interesante es que podemos cambiar en la pestaña superior al php.ini de esta misma versión de PHP y ajustarla a nuestro gusto.

Para ocultar la versión de php deberemos buscar la directiva expose_php, y debería quedar así:

expose_php = Off

** Recuerda que debes realizar esta acción para cada versión de PHP que quieras ocultar.

3. Herramientas y configuración: Correo:

Mucha gente esta en desacuerdo con utilizar los servicios de correo junto con los servicios web, y en grandes entornos con miles de visitas y objetivos de muchos ataques, compartiría la opinión. Pero en mi experiencia todo depende del nivel y caso del cliente, y hay un margen muy muy amplio que puede permitir crecer mucho hasta llegar a tener un problema por tener los servicios sobre el mismo panel.

¿Compartir servicios implica, por sí, menos seguridad?

Yo digo que no, que todo depende de las capas de seguridad que le apliques, por tanto, y basándome en mi experiencia con Plesk puedo asegurar que puedes tener tus servicios seguros y a un buen rendimiento sin tener que contratar más VPS y configuraciones extras.

3.1. Configuración del servidor de correo y Antivirus.

Habilitar funciones de gestión de correo en Plesk, nos permite un mayor control de todo el funcionamiento del servicio de correo. .

De todas las opciones de configuración es importante destacar las siguientes:

- Activar el servicio SMTP en el puerto 587 en todas las direcciones IP. Alternativa TLS al puerto 25.

- Modo de envío del correo saliente: Enviar desde las direcciones IP del dominio y usar los nombres de dominio en el saludo SMTP.

- Activar limitaciones de correos salientes. Para controlar si hay envíos masivos.

- Permitir a los scripts y usuarios utilizar Sendmail. Esta opción debería estar siempre desactivada, para evitar que se ejecute código maligno que pueda enviar correos ilegítimamente. Pero para poder desactivar esta opción tenemos que asegurarnos de que todos los envíos legítimos están configurados para envíos por SMTP, ya que de lo contrario dejarán de funcionar.

- Activar siempre la comprobación DMARC y la protección DKIM.

- Activar protección antispam basada en listas negras del DNS. Listas más utilizadas: zen.spamhaus.org que incluye; sbl.spamhaus.org (block list), xbl.spamhaus.org (exploit list), pbl.spamhaus.org (policy block list), cbl.abuseat.org, dnsbl.sorbs.net, bl.spamcop.net y b.barracudacentral.org.

Además en las pestañas de configuración tienes la lista negra para añadir dominios que quieras bloquear y evitar recibir correo de ellos, y la lista blanca donde puedes añadir la red desde la que se permite enviar siempre sin filtrar el correo.

En la pestaña de cola de correo podremos ver en tiempo real los correos entrantes y salientes, y sus cabeceras.

3.2. Filtro antispam.

En el filtro antispam encontramos la configuración por defecto que se añadirá al crear un servicio de correo nuevo. Y esto lo activamos marcando la opción de antispam SpamAssassin, si además queremos poder modificar luego el filtrado por cuenta de correo marcaremos la opción Aplicar configuración individual al filtro antispam.

También encontramos la opción de protección antispam greylisting, este tipo de protección se ha de seleccionar solamente en caso de saber muy bien lo que se hace.

Existente muchas opciones interesantes para gestionar de forma fácil los servicios desde el panel Plesk, estás son las más importantes para mi en cuanto a seguridad.